Как правило, пылью считается количество криптовалюты, не превышающее размер комиссии за транзакцию. Например, биткойн имеет предел пыли, установленный Bitcoin Core, программным обеспечением блокчейна биткойн, на уровне около 546 сатоши (0,00000546 BTC), меньшего номинала биткойна (BTC). Узлы кошелька, применяющие это ограничение, могут отклонять транзакции, равные или менее 546 сатоши.

Пыль также может быть небольшой суммой криптовалюты, которая остается после сделки в результате ошибок округления или комиссий за транзакции и может накапливаться с течением времени. Эта небольшая сумма не подлежит обмену, но может быть конвертирована в собственный токен биржи.

Криптопыль не должна представлять серьезной угрозы, так как в основном используется в законных, а не злонамеренных целях. Например, обращение к владельцам кошельков с удалением пыли может быть альтернативным методом рекламы более традиционным спискам рассылки. Транзакции пыли могут содержать рекламные сообщения, поэтому вместо списков рассылки используется удаление пыли.

Несмотря на то, что это не является серьезной проблемой, пользователи криптовалюты все же должны знать, что такое пылевая атака, и предпринимать шаги, чтобы защитить себя в случае ее возникновения.

Что такое пылевая атака?

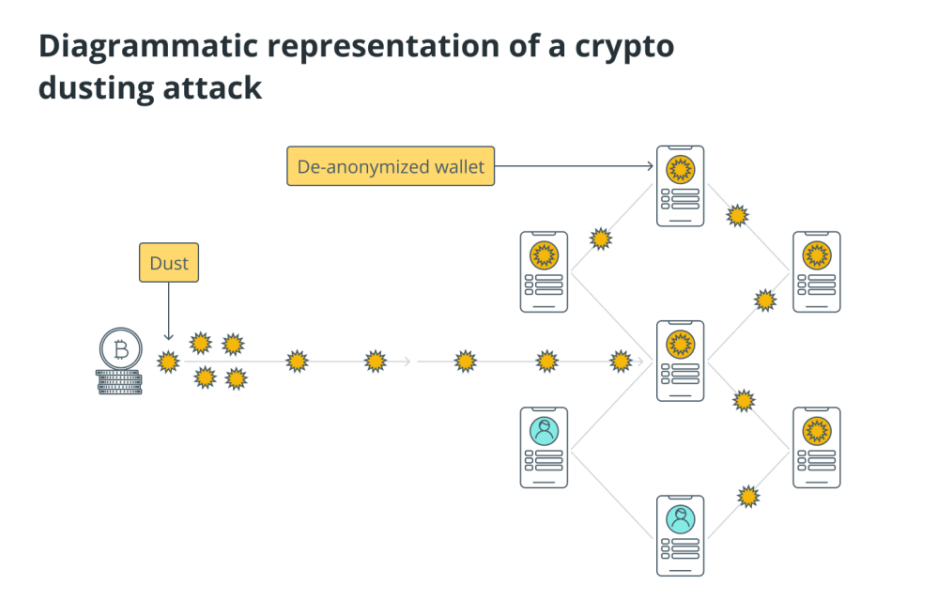

Пылевая атака происходит, когда злоумышленники отправляют небольшое количество криптоактивов, называемых пылью, на несколько адресов кошельков, разбросанных по сетям блокчейна.

Технология Блокчейн является псевдонимом. Это означает, что владельцы криптовалютного адреса не идентифицируются по имени или каким-либо другим личным данным. Однако реестр блокчейна прозрачен и отслеживаем; таким образом, все транзакции видны всем, а действия пользователей можно отслеживать по истории этого конкретного адреса.

Когда злоумышленники переводят пыль на криптовалютные кошельки, они хотят вторгнуться в частную жизнь их владельцев, отслеживая их средства, когда они перемещают их с одного адреса на другой. Цель злоумышленника — не украсть криптовалюту (простой вайп этого не позволит), а связать адрес цели с другими адресами, что может привести к идентификации жертвы посредством хакерской активности вне блокчейна.

Криптовалютная атака может произойти на большинстве общедоступных блокчейнов, включая биткойн, лайткойн и догекоин. Пылевая атака направлена на то, чтобы связать атакованные адреса и кошельки с личными данными связанных компаний или отдельных лиц и использовать эти знания против них посредством тщательно продуманных фишинговых атак, угроз кибервымогательства, шантажа или кражи личных данных с целью получения прибыли.

Являются ли все пылевые атаки крипто-мошенничеством?

Не вся криптопыль, переведенная на адрес криптокошелька, является мошенничеством. Пыль можно использовать не только для взлома.

Метод удаления пыли может использоваться правительствами для привязки определенного адреса криптовалюты к физическому лицу или организации и выявления ряда преступных действий, включая отмывание денег, уклонение от уплаты налогов, террористические угрозы и т. д., или для обеспечения соблюдения нормативных требований и безопасности.

Разработчики также могут использовать пылеудаление для проведения стресс-тестов своего программного обеспечения, расширенного тестирования программного обеспечения для определения надежности программного обеспечения и других функций, таких как скорость обработки транзакций, масштабируемость сети и протоколы безопасности. Это может помочь выявить потенциальные проблемы и уязвимости в программном обеспечении, позволяя разработчикам повысить его производительность и безопасность.

Криптотрейдеры обычно получают пыль от сделок, и это не считается атакой. Многие биржи предлагают клиентам возможность обменять эти небольшие суммы криптовалют на их собственные токены для использования в будущих сделках или на другие криптовалюты с низкой комиссией за транзакцию.

Как работает пылевая атака?

Злоумышленники рассчитывают на то, что пользователи криптовалюты даже не догадываются о том, что на адреса их кошельков поступило небольшое количество криптовалюты.

Что касается того, как блокчейны работают с их прозрачностью и отслеживаемостью, то можно отслеживать движения транзакций, которые могут привести к идентификации владельцев кошельков. Чтобы пылевая атака была эффективной, владелец кошелька должен объединить крипто-пыль с другими средствами в том же кошельке и использовать ее для других транзакций.

Включая небольшое количество криптовалюты в другие транзакции, цель атаки может непреднамеренно и неосознанно послать пыль централизованному объекту за пределами блокчейна. Поскольку централизованная платформа должна соответствовать правилам «Знай своего клиента» (KYC), она будет хранить личные данные жертвы, которая может стать уязвимой для фишинга, угроз кибервымогательства, шантажа и других целенаправленных взломов блокчейна, направленных на кражу конфиденциальной информации.

Криптовалютные адреса, более уязвимые для пылевых атак, — это адреса на основе UTXO, используемые в различных блокчейнах, в основном в биткойнах, лайткойнах и Dash, потому что все они генерируют новый адрес для каждого изменения, оставшегося после транзакций. UTXO предотвращает двойную трату и является неизрасходованным выходом транзакции, который остается после ее выполнения и может использоваться в качестве входных данных для другой транзакции.

Это похоже на изменение, которое мы получаем от продавца, когда мы тратим, скажем, 9,59 долларов после того, как получили 10-долларовую купюру. Крипто-пыль с нескольких адресов можно потратить на другие транзакции. Обнаружив происхождение средств от транзакции пылевой атаки, злоумышленники могут использовать передовые технологические инструменты для отслеживания цепочки блоков и определения личности жертвы.

Могут ли пылевые атаки привести к краже криптовалюты?

Традиционная пылевая атака не может использоваться для доступа к деньгам пользователей и кражи их криптоактивов. Однако все более изощренные хакерские инструменты могут обманом заставить владельцев кошельков на фишинговых сайтах украсть их средства.

Традиционная пылевая атака используется для идентификации отдельных лиц или групп, стоящих за кошельками, их деанонимизации и нарушения их конфиденциальности и личности. Такие действия не могут напрямую украсть криптовалюту, а направлены на выявление социальной активности жертв, отслеживаемых по комбинации разных адресов, чтобы затем, например, их шантажировать.

Со временем и с новыми вариантами использования технологии, такими как невзаимозаменяемые токены (NFT) и децентрализованные финансы (DeFi), злоумышленники стали более изощренными и научились маскировать мошеннические токены под раздачу бесплатной криптовалюты. Владельцы кошельков могут получить доступ к этим привлекательным бесплатным токенам, запросив их в популярных проектах NFT на фишинговых сайтах, созданных хакерами, которые кажутся законными. Такие сайты настолько похожи на настоящие, что рядовому криптоэнтузиасту сложно отличить один от другого.

Фишинговые сайты не будут воровать логины и пароли, но будут убеждать жертву подключить свой кошелек к вредоносным сайтам. Предоставляя этим фишинговым сайтам разрешение на доступ к своим кошелькам, ничего не подозревающая жертва позволяет хакеру перемещать свои средства и активы NFT в кошельки других людей, похищая криптовалюты, используя вредоносные строки кода в смарт-контрактах.

Пылевые атаки все чаще происходят против браузерных кошельков, таких как MetaMask и Trust Wallet, которые в основном используются для отказа от децентрализованных приложений (DApps) и сервисов Web3. Кошельки на основе браузера особенно уязвимы для пылевых атак, потому что они более доступны для общественности и могут быть легко атакованы хакерами или мошенниками.

Как идентифицировать атаки крипто-пыли?

Явным признаком пылевой атаки является внезапное появление в кошельке небольших сумм избыточной криптовалюты, непригодной для траты или вывода.

Транзакция пылевой атаки появится в истории транзакций кошелька, поэтому легко проверить, не произошли ли какие-либо злонамеренные депозиты пылевой атаки. Что касается того, как криптовалютные биржи работают и соблюдают правила KYC и борьбы с отмыванием денег (AML), они будут хранить данные своих клиентов, что делает их возможной мишенью для мошенничества с криптовалютой.

В октябре 2020 года Binance подверглась пылевой атаке, когда небольшие суммы BNB (BNB) были отправлены на несколько кошельков. После того, как жертва отправила пыль в сочетании с другими способами, они получили подтверждение транзакции со ссылкой на вредоносное ПО с предложением, которое обманом заставило жертву нажать на него и стать жертвой взлома.

Чтобы предотвратить будущие эпизоды после пылевой атаки, поставщику криптовалюты, такому как биржа или кошелек, обычно рекомендуется принять строгие меры.

В конце 2018 года разработчики кошелька Samourai предупредили некоторых своих пользователей, что они столкнулись с пылевой атакой, и попросили их пометить UTXO как «Не тратить», чтобы решить проблему. Команда разработчиков кошелька вскоре реализовала оповещения об отслеживании пыли в режиме реального времени и удобную функцию, позволяющую помечать подозрительные средства как «Не тратить», чтобы помочь пользователям лучше защитить свои транзакции от будущих атак.

Как предотвратить пылевые атаки?

Хотя маловероятно, что пользователи криптовалюты станут жертвами пылевых атак, им все же следует предпринять несколько шагов, чтобы защитить себя от таких мошенников.

Из-за все более высоких комиссий за транзакции, особенно в блокчейне Биткойн, хакеру стало дороже запускать криптоатаку по сравнению с несколькими годами ранее. Однако, чтобы обезопасить свои средства, пользователи криптовалюты должны предпринять несколько шагов.

Поскольку пылевые атаки основаны на комбинированном анализе нескольких адресов, если пыль не перемещается, злоумышленники не могут отследить несуществующую транзакцию, чтобы установить соединения, необходимые им для «деанонимизации» кошельков.

Простые меры, включая должную осмотрительность и обучение, могут иметь большое значение в борьбе с этими атаками. Однако для защиты средств кошелька можно использовать и более изощренные методы. Вот некоторые из наиболее эффективных доступных методов:

- Используйте инструменты конфиденциальности, такие как The Onion Router (TOR) или виртуальную частную сеть (VPN), чтобы повысить свою анонимность и безопасность.

- Используйте иерархический детерминированный (HD) кошелек, чтобы автоматически генерировать новый адрес для каждой новой транзакции, что усложняет хакерам отслеживание потока ваших транзакций.

- Используйте службы преобразования пыли, которые автоматически обменивают крипто-пыль на нативные токены для использования в будущих транзакциях.

Эти шаги должны помочь пользователям защитить свои средства. Тем не менее, пользователи криптовалюты должны знать о других киберугрозах, помимо атак по удалению пыли и деанонимизации. Например, программа-вымогатель — это вредоносное ПО, предназначенное для отказа пользователю или организации в доступе к их цифровым файлам до тех пор, пока не будет выплачена денежная сумма.

Криптоджекинг — это тип киберпреступления, при котором злоумышленник тайно использует вычислительную мощность жертвы для майнинга криптовалюты.

Криптовалюта может быть полезной и эффективной технологией, но она также может оказаться во власти злоумышленников, которые работают в основном для кражи данных и ценностей. Вот почему пользователи всегда должны быть осторожны и осознавать риски при работе с криптовалютами.

Подборка статей по криптовалютам и технологии блокчейн. Подпишитесь на нас в социальных сетях.

Специальная подборка для Вас